Poniższy artykuł przedstawiający przegląd przestępczych kampanii phishingowych z 2024 roku w formie rozmowy naszych analityków, to równoczesna zapowiedź Raportu Rocznego z działalności zespołu CERT Polska w 2024 roku. Jego premiera odbędzie się już w czwartek na konferencji Secure International Summit 2025 oraz na naszej stronie internetowej.

Krajobraz zagrożeń występujących w polskiej cyberprzestrzeni ulega ewolucji. Z jednej strony obserwujemy dobrze znane z ostatnich lat kampanie phishingowe, których celem jest wyłudzenie loginów i haseł do popularnych usług e-mail lub serwisów społecznościowych, czy strony z fałszywymi ogłoszeniami imitujące serwisy, takie jak OLX bądź Allegro. Z drugiej strony pojawiają się nowe, interesujące z punktu widzenia cyberbezpieczeństwa kampanie.

Wysiłki CERT Polska w zwalczaniu cyberzagrożeń możemy klasyfikować na różne sposoby, w czym specjalizują się operatorzy pierwszej linii – w poniższym artykule znajdziecie wspomnienia dwóch z nich, skoncentrowane na szeroko zakrojonych kampaniach oszustw, przed którymi staramy się chronić użytkowników polskiego internetu.

Karol: 2024 rok był zdecydowanie intensywny, jeżeli chodzi o aktywność przestępców w internecie. Jest coś takiego, co najbardziej zapadło Ci w pamięć?

Bartosz: Są kampanie, które znamy już od wielu lat, ale czasem wciąż potrafią zaskoczyć swoją nową odsłoną. W zeszłym roku wskazałbym szczególnie dwie z nich:

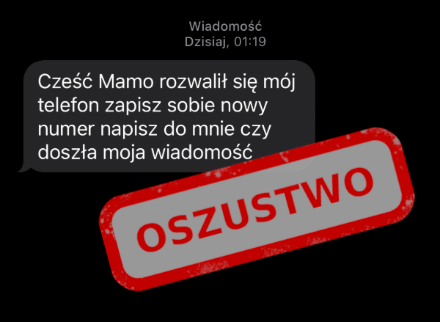

WhatsApp – oszustwo na dziecko

B.: W 2024 roku zaobserwowaliśmy powrót kampanii celowanej w rodziców, która polega na wyłudzeniu pieniędzy na rzekomy zakup nowego telefonu dla dziecka. Oszust najczęściej kontaktował się z ofiarą dzięki SMS-a.

K.: Tu warto wspomnieć, iż dzięki wprowadzeniu wzorców dostarczanych przez CERT Polska takie SMS-y były często blokowane przez operatorów telefonicznych, zanim dotarły do adresata!

B.: Owszem, a jednocześnie napędzało to przestępców do modyfikowania treści tych wiadomości, często poprzez popełnianie zamierzonych błędów ortograficznych, podmienianie liter i stosowanie innych typograficznych sztuczek. Pozwalało to ominąć zabezpieczenia, ale jednocześnie ułatwiało potencjalnym ofiarom zorientowanie się, iż coś jest nie tak.

K.: Co potem? Oszust przedstawiał się w sposób jednoznacznie sugerujący, że jest dzieckiem adresata, oraz informował, iż jego telefon uległ zniszczeniu – co miało uzasadnić napisanie z nowego numeru. W części przypadków ofiara była proszona o dalszy kontakt za pośrednictwem WhatsAppa. Celem kampanii było wyłudzenie środków finansowych od nieświadomych sytuacji rodziców.

B.: I to działa, bo chociaż dla wielu osób wydatek kilku tysięcy złotych na telefon nie przychodzi lekko, to oszuści byli otwarci na negocjacje – proponowali zakup tańszego telefonu, pozwalali na inne formy płatności, a choćby prowadzili krok po kroku w procesie rzekomego zakupu, często wyłudzając przy okazji również dane karty płatniczej.

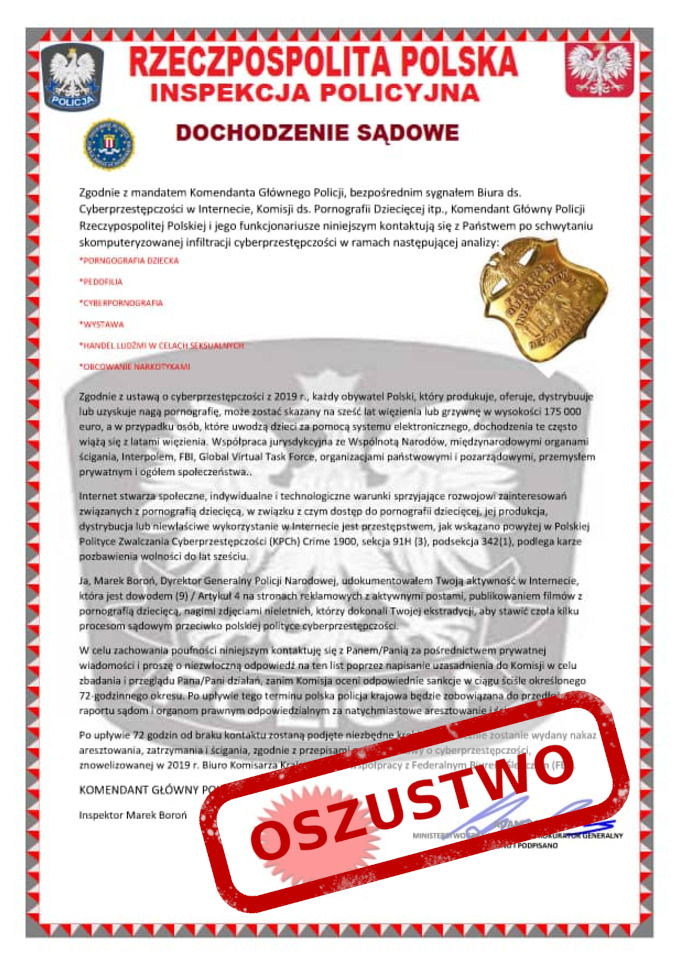

Wezwanie na policję

K.: Druga powracająca kampania to notoryczne podszycia pod polskie i zagraniczne organy ścigania. Przestępcy szczególnie „upodobali sobie” osobę Komendanta Głównego Policji.

B.: Sygnowane nazwiskiem pisma widzieliśmy przynajmniej kilka razy dziennie. Wiadomość zawierająca oskarżenia m.in. o pedofilię oraz posiadanie i rozpowszechnianie materiałów wideo z wykorzystywaniem dzieci nakazywała natychmiastowy kontakt zwrotny w celu wyjaśnienia zaistniałej sytuacji, grożąc przekazaniem sprawy do sądu w przypadku braku reakcji.

K.: Przestępcy tu także wykazywali się ogromną wyrozumiałością i proponowali załatwienie sprawy polubownie – oczywiście za odpowiednią opłatą.

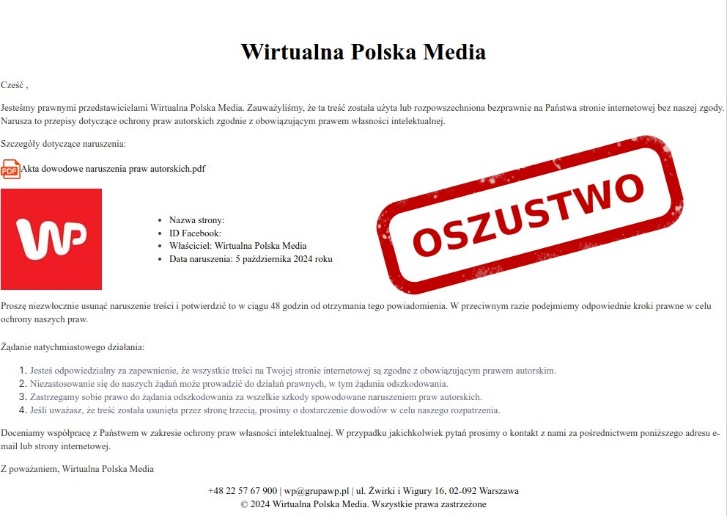

Naruszenie praw autorskich

B.: Ale pośród tych „odgrzewanych kotletów” pojawiło się też coś nowego – kampania wyłudzeń opartych na rzekomych naruszeniach praw autorskich.

K.: Wiedziałem, iż o niej wspomnisz, bardzo Cię zainteresowała, gdy po raz pierwszy zaobserwowaliśmy zgłoszenia z nią związane w czwartym kwartale 2024 roku.

B.: Bo też sama formuła była interesująca – oszuści, podszywając się pod przedstawicieli prawnych różnych podmiotów, informowali o rzekomym naruszeniu praw autorskich swoich klientów. Treść wiadomości nakazywała natychmiastowe usunięcie objętych ochroną materiałów, grożąc konsekwencjami w przypadku braku podjęcia działań. Szczegółowe informacje na temat przedmiotu naruszenia miały znajdować się rzekomo w załączonym pliku PDF.

K.: Do tej pory brzmi to jak wstęp do oszustwa na fałszywych policjantów. Tylko oszuści odpowiedzialni za tę kampanię pisali jeszcze gorszą polszczyzną?

B.: Tak było – odwracało to uwagę od faktu, iż kliknięcie w przesłaną ikonę, udającą załącznik PDF bądź link z rzekomymi dowodami, pobierało archiwum zawierające plik, którego uruchomienie prowadziło do infekcji szkodliwym oprogramowaniem, np. Lumma stealerem. Podmiot, którego prawa miały być naruszane, oraz argumentacja jego „mocodawców” różniły się w zależności od iteracji kampanii, jednak ogólny schemat działania oszustów był w każdym przypadku taki sam. Gdy coraz częściej wykorzystujemy materiały tworzone przez sztuczną inteligencję, przypadkowe naruszenie czyichś dóbr intelektualnych wydaje nam się wystarczająco prawdopodobne, by oszuści mogli z tego korzystać.

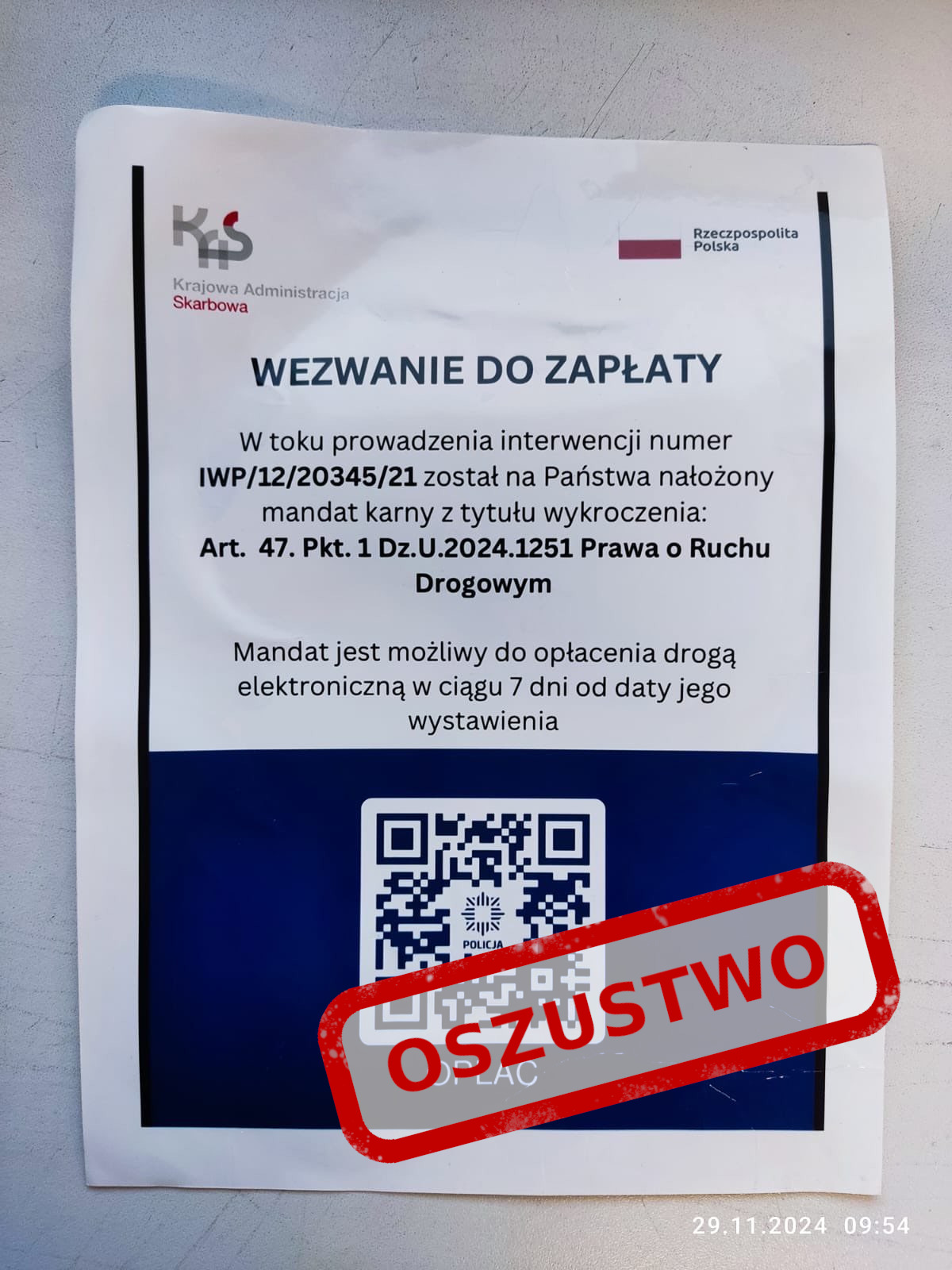

Kody QR

K.: No właśnie, skoro jesteśmy przy rozwoju technologii i szkodliwym oprogramowaniu, to nie sposób nie wspomnieć o oszustach podszywających się pod operatorów parkometrów, a także Krajową Administrację Skarbową…

B.: Faktycznie, jedną z ciekawszych kampanii była ta, której pierwszy etap wcale nie odbywał się w internecie – a wręcz przeciwnie, na ulicach, pośród zaparkowanych samochodów.

K.: Oszuści wkładali za wycieraczki aut kartki imitujące mandaty, na których znajdowały się kody QR kierujące do strony, na której rzekomo można było opłacić mandat. Alternatywnym wariantem były naklejki przyklejane na parkometrach kierujące do fałszywej bramki płatności. Warto wiedzieć, kto tak naprawdę obsługuje strefy płatnego parkowania w naszym mieście, żeby nie paść ofiarą tak trywialnego oszustwa.

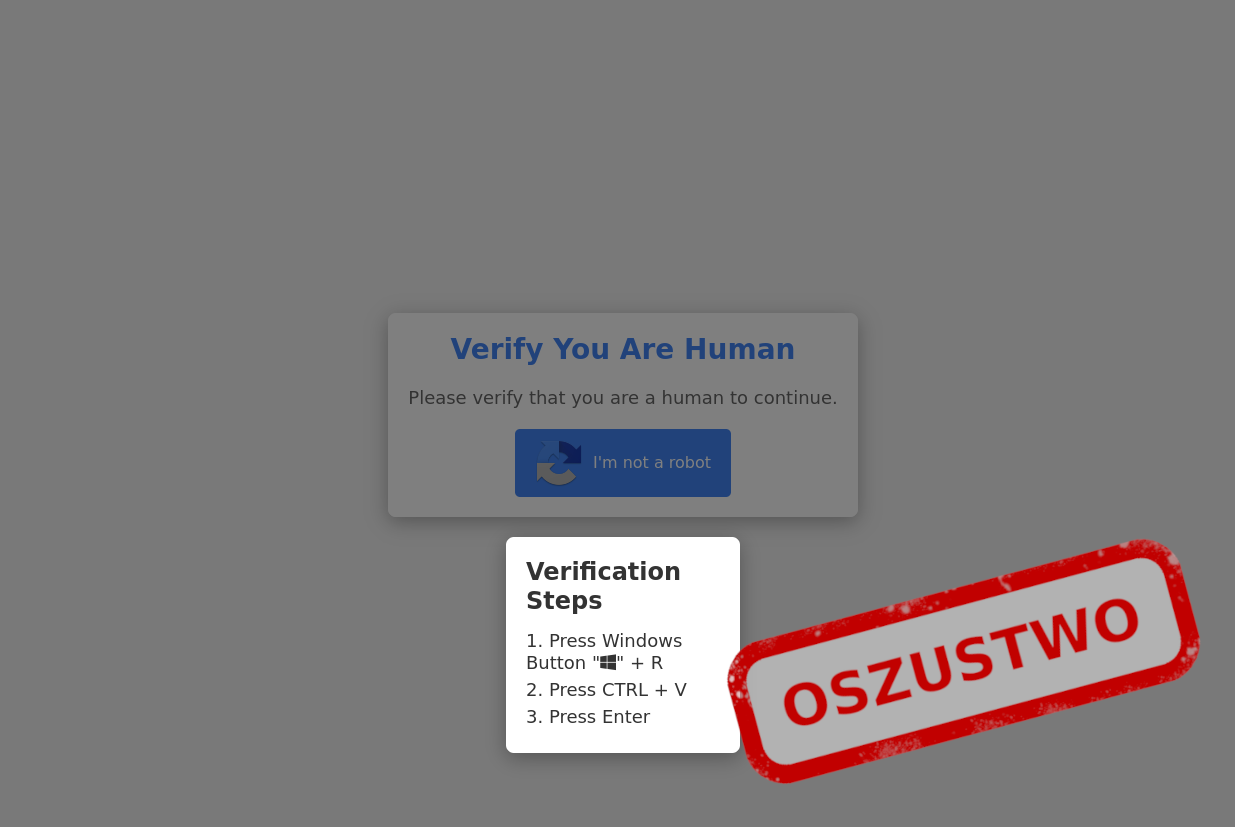

Fałszywa CAPTCHA

A Ty miałeś swoją „ulubioną” kampanię w minionym roku?

K.: Aby poznać odpowiedź na to pytanie, musisz potwierdzić, że nie jesteś robotem.

B.: Najlepiej poprzez zaznaczenie tekstu i wciśnięcie pewnych skrótów klawiszowych?

K.: W kolejności Ctrl+C, Windows+R, Ctrl+V i Enter, poproszę.

B.: Jaki skrypt w ten sposób odpalę?

K.: prawdopodobnie pobierający coś więcej z przygotowanego serwera. Może stealer, może ransomware, może tylko uruchomisz subskrypcję premium.

B.: A jeżeli chcecie mieć dostęp do premium materiałów o innych kampaniach oszustw…

K.: …jak również darmową subskrypcję do najświeższych informacji z dziedziny cyber…

B.: …to i my zapraszamy na specjalnie przygotowany serwer: cert.pl.

K.: I na nasze social media!

1 rok temu

1 rok temu